д№ӢеүҚз ”з©¶дәҶдёӢcrypto stackд»ҘеҸҠеҲқжӯҘдәҶи§ЈдәҶдёӢй…ҚзҪ®пјҢ

дёҚиҝҮеңЁcryptoжЁЎеқ—пјҲиҝҷйҮҢд»ҘEB crypto softwareдёәдҫӢпјүйҮҢпјҢAUTOSARе®ҡд№үзҡ„Key/KeyType/KeyElementзҡ„е…ізі»д»ҘеҸҠElementжҳҜеҰӮдҪ•еңЁеҠ еҜҶиҝҮзЁӢдёӯиў«дҪҝз”Ёзҡ„пјҢжІЎжі•дёҖдёӢеӯҗзҗҶи§ЈгҖӮд»ҠеӨ©жҠҪз©әеҶҚж¬Ўйҳ…иҜ»дәҶдёӢAUTOSAR规иҢғпјҢзҗҶдәҶдёӢжҖқи·ҜгҖӮ

规иҢғдёӯзҡ„и§ЈйҮҠ

жҲ‘们е…ҲжқҘзңӢдёӢ规иҢғдёӯеҜ№дәҺиҝҷеҮ дёӘжңҜиҜӯжҳҜеҰӮдҪ•и§ЈйҮҠзҡ„пјҡ

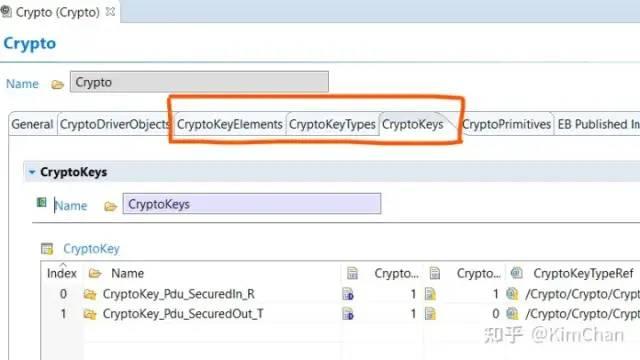

Key: еҸҜд»Ҙиў«Csmзҡ„jobе…іиҒ”пјӣеңЁCryptoй©ұеҠЁжЁЎеқ—дёӯпјҢKeyдјҡе…іиҒ”еҲ°дёҖдёӘKey TypeгҖӮ

Key Type: еҢ…еҗ«Key Elementзҡ„е…іиҒ”дҝЎжҒҜпјӣдёҖиҲ¬з”ұCryptoй©ұеҠЁжҸҗдҫӣе•ҶеҒҡеҘҪйў„й…ҚзҪ®гҖӮ

Key Element: з”ЁжқҘеӯҳеӮЁж•°жҚ®пјҢиҝҷдёӘж•°жҚ®ж—ўеҸҜд»ҘжҳҜKey MaterialпјҢд№ҹеҸҜд»ҘжҳҜAESеҠ еҜҶзҡ„еҲқе§Ӣеҗ‘йҮҸпјӣKey Elementд№ҹеҸҜд»Ҙз”ЁжқҘй…ҚзҪ®еҜҶй’Ҙз®ЎзҗҶеҠҹиғҪзҡ„иЎҢдёәгҖӮ

еҰӮдҪ•зҗҶи§Јпјҹ

з®ҖеҚ•жқҘиҜҙпјҢе°ұжҳҜCsmеңЁиҜ·жұӮеҠ еҜҶеӨ„зҗҶж—¶йңҖиҰҒдёҖдёӘеҜҶй’ҘпјҢиҝҷдёӘеҜҶй’ҘеҜ№еә”дәҺжҹҗдёҖз§Қзұ»еһӢзҡ„еҜҶй’ҘпјҢиҖҢиҝҷдёӘзұ»еһӢзҡ„еҜҶй’ҘеҲҶеҲ«еҢ…еҗ«дәҶдёҚеҗҢдҝЎжҒҜгҖӮ

е®ғ们зҡ„е…ізі»е‘ўпјҢжҲ‘们еҸҜд»Ҙиҝҷж ·жқҘзҗҶи§ЈпјҢжҜҸдёҖз§ҚдёҚеҗҢзҡ„Key TypeпјҢжҳҜдёҚеҗҢзҡ„зұ»еһӢе®ҡд№үпјҢиҝҷдёӘзұ»еһӢеҢ…еҗ«дәҶKey ElementиҝҷдәӣжҲҗе‘ҳпјҢиҖҢKeyе°ұжҳҜеҜ№жҹҗдёҖдёӘе…·дҪ“Key Typeзҡ„е®һдҫӢгҖӮKey TypeжңҖе°‘еҢ…еҗ«дёҖдёӘKey ElementпјҢдёҖдёӘKey ElementеҸҜд»Ҙиў«еҢ…еҗ«еңЁдёҚеҗҢзҡ„Key TypeдёӯгҖӮ

дёҫдёӘж —еӯҗ

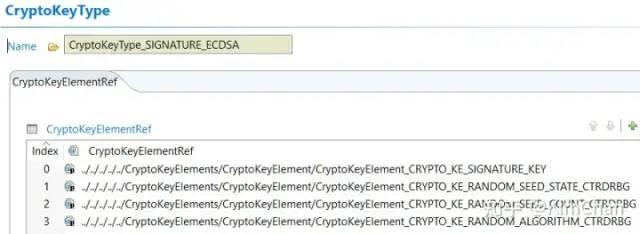

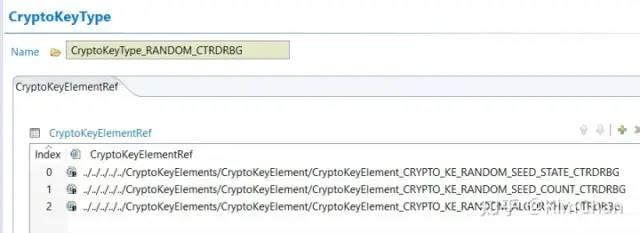

жҲ‘们д»ҘдёҠеӣҫзҡ„йҡҸжңәж•°дёәдҫӢпјҢе®ғеҢ…еҗ«дёүдёӘElementпјҡSeed State/Seed Count/AlgorithmгҖӮ

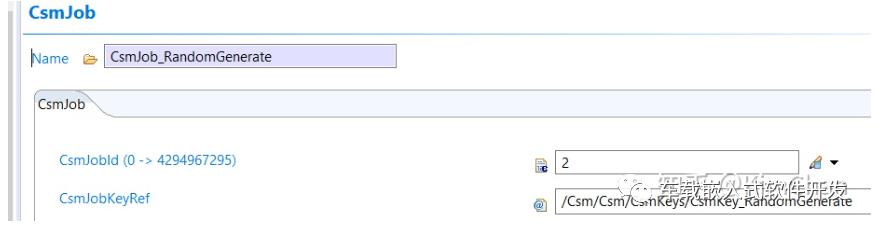

еҗҢж—¶пјҢжҲ‘们иҝҳжңүдёҖдёӘJob IDдёә2зҡ„CsmJobпјҡ

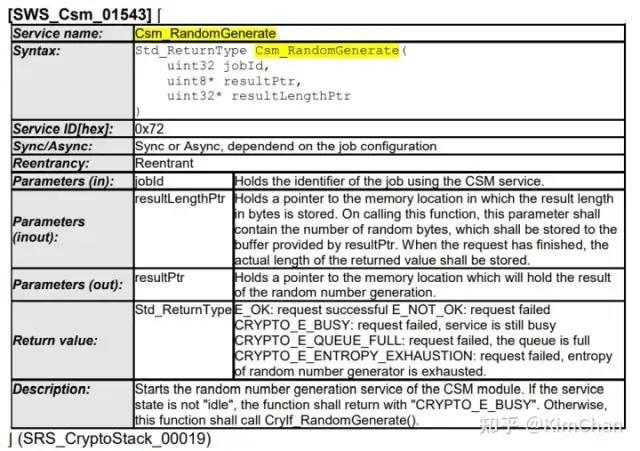

дёҠеұӮеә”з”ЁеҸҜд»ҘйҖҡиҝҮCsm_RandomGenerateжҺҘеҸЈиҝӣиЎҢйҡҸжңәж•°з”ҹжҲҗзҡ„иҜ·жұӮпјҢ

еңЁйҖҡиҝҮдёҖзі»еҲ—еҸӮж•°зӯүжЈҖжҹҘд№ӢеҗҺпјҢиҜ·жұӮжңҖеҗҺдјҡдј йҖ’еҲ°Crypto_AL_RANDOMGENERATE_AES_CTRDRBG_SyncSingleCallпјҲпјүжҺҘеҸЈпјҲжіЁпјҡеҮҪж•°еҗҚеӣ жҸҗдҫӣе•ҶдёҚеҗҢпјҢеҸҜиғҪдјҡжңүеҸҳеҢ–пјүгҖӮ

йҰ–е…ҲдјҡиҺ·еҸ–KeyзҠ¶жҖҒпјҢжӯӨзҠ¶жҖҒеҖјз”ұCryptoKeyElement SEED_STATEеҶіе®ҡгҖӮеҰӮжһңзҠ¶жҖҒдёәValidпјҢеҲҷ继з»ӯиҝӣиЎҢеӨ„зҗҶгҖӮ

然еҗҺиҺ·еҸ–Seed CountпјҢеҲӨж–ӯжҳҜеҗҰеҗҲжі•пјҲжҜ”еҰӮпјҢжҳҜеҗҰе·ІеҲ°Seed Countзұ»еһӢзҡ„жңҖеӨ§еҖјпјү

然еҗҺпјҢејҖе§ӢиҝӣиЎҢйҡҸжңәж•°з®—жі•пјҢ并е°Ҷз»“жһңеӯҳе…Ҙи°ғз”ЁCsm_RandomGenerateж—¶зҡ„resultPtrжҢҮеҗ‘зҡ„з©әй—ҙгҖӮ然еҗҺе°ҶSeed Count +1, жӣҙж–°Seed CountеҜ№еә”зҡ„Key ElementгҖӮ